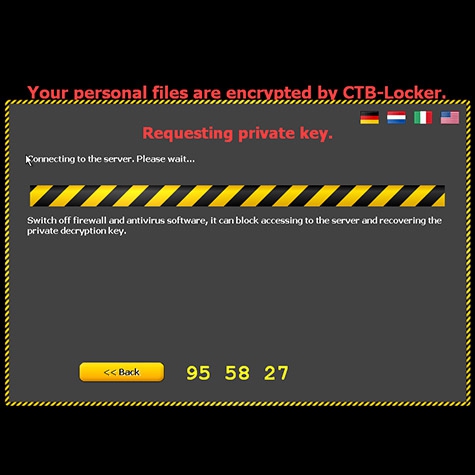

با اینکه عجیب به نظر میرسد که یک باجافزار سعی در پیروی و تقلید از باجافزار دیگری داشته باشد، اما CTB-Faker که بهتازگی کشف شده و نه تنها ادعا میکند CTB-Locker معروف حال حاضر است، بلکه در واقع نشان میدهد این امر ممکن است. این باجافزار جدید شبیه به هیچکدام از نمونههای مشاهدهشده قبلی نیست اما همانند بقیه سعی در به سرقت بردن پول از قربانیان دارد.

با اینکه در متن درخواست باج از جانب CTB-Faker نوشتهشده که CTB-Locker پروندهها را رمزنگاری کرده، اما این ادعا واقعیت ندارد. CTB-Faker بهجای تزریق باجافزار به explorer.exe تا با روشن کردن رایانه باجافزار نیز راهاندازی شود و شروع به رمزنگاری پروندهها با استفاده از این آلودگی کند (همانند کاری که CTB-Locker انجام میدهد) این باجافزار از اسکریپتهای مختلفی استفاده میکند و از WinRAR برای رمزنگاری بهره میبرد.

طبق گفته محققان Check Point، این خانواده باجافزاری جدید از WinRAR برای رمزنگاری استفاده میکند زیرا اجرای آن آسان است و این برنامه شامل گزینه محافظت از کلمه عبوری است که به بدافزار برای رسیدن به هدفش کمک میکند. علاوه بر این، برنامه اصلی و قانونی شامل گزینهای برای حذف پروندههای اصلی پس از سوءاستفاده و رمزنگاری شدن است.

هنگامیکه باجافزار سامانهای را آلوده کرد، برای راهاندازی به دخالت کاربر نیاز دارد و پس از اینکه آن را راهاندازی کرد نسخه دیگری از خودش تهیه میکند و درخواست دسترسی به امتیاز ویژه مدیر میکند. باجافزار پس از اینکه به این امتیاز ویژه دسترسی یافت، چهار نسخه wscript.exe با اسکریپتهای vbs مختلف ساخته شده توسط CTB-Faker را راهاندازی میکند.

بررسی دقیقتر این بدافزار نشان میدهد که این بدافزار فرمت پروندههای آلودهشده را به .zip تغییر میدهد و تمامی پروندهها را پس از رمزنگاری حذف و winRAR را در پسزمینه راهاندازی میکند. این باجافزار گزینههایی هم برای تنظیم سطح آلودگی، تنظیم مقصد پروندههای رمزنگاریشده و خاموش کردن رایانه پس از ذخیره پروندههای درخواستی دارد.

محققان حفره بزرگی در این باجافزار نیز پیدا کردند: از p4w1q3x5y8z برای تنظیم کلمه عبور برای آرشیوهای تازهساخت و تبدیل به p4w1q3x5y8z استفاده میشود. اصولاً این کلمه عبور باعث رمزگشایی رایگان پروندهها میشود در حالیکه بدافزار نیز متن درخواست باج را ارسال میکند که در آن 50 دلار میخواهد و ادعا میکند که CTB-Locker پروندههای کاربر را با استفاده از SHA-512 و RSA-4096 رمزنگاری کرده است.

طبق گفته محققان، باجافزار هیچ فعالیت شبکهای ندارد یعنی کلمه عبوری با کارگزاری خارجی تبادل نشده است و این به این معنی است که کلید p4w1q3x5y8z مذکور تنها برای یک رمزنگاری استفاده میشود.

طبق گزارش BleepingComputer، این باجافزار از دو آدرس بیت کوینی در متن درخواست باج استفاده میکند، اما هنگام بررسی تنها یکی از آنها فعال بوده است. مجرمان سایبری پشت این باجافزار از دو رایانامه برای ارسال کلمه عبور پروندههای رمزنگاریشده استفاده میکنند: help(at)openmailbox.org و miley(at)openmailbox.org.

فارسی

فارسی

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)