مایکروسافت 13 بولتن امنیتی را منتشر کرد که شش مورد آنها حیاتی است.

این هفته روز سهشنبه مایکروسافت 13 بولتن امنیتی را برای ماه آوریل منتشر کرد که شش مورد آن با درجهبندی حیاتی و سایر موارد مهم قلمداد شدهاند.

در مجموع مایکروسافت 29 آسیبپذیری منحصر به فرد را این بار اصلاح کرد و قابل پیشبینیترین آنها با Badlock گره خوردهاند. مایکروسافت تعدادی از آسیبپذیریهای حیاتی یافته شده در مرورگرهای اینترنت اکسپلورر و اِج (مروگر ویندوز ۱۰) را اصلاح کرد. در مورد اینترنت اکسپلورر، مایکروسافت در بولتن امنیتی با شناسهی MS16-037 هشدار داده است، مرورگر میتواند اجازه اجرای کد از راه دور را در صورتی بدهد که کاربر از یک وبگاهی که به شکلی خاص دستکاری شده باشد، بازدید کند.

در مورد بولتن مرورگر اِج در بولتن امنیتی با شناسهی MS16-038 مایکروسافت اعلام کرده که یک آسیبپذیری را که در اثر آن مرورگر، اشیاء را در حافظه کنترل میکند و سیاستهای دامنه متقابل را مدیریت میکند، اصلاح کرده است. در هر صورت این آسیبپذیری میتواند به مهاجم همان اجازهای را بدهد که کاربر حاضر دارای آن است و در اثر آن از راه دور کدی را بر روی دستگاه وی اجرا کند.

دیگر نرمافزارهای تحت تأثیر قرار گرفته که با سایر اصلاحیههای حیاتی تعمیر شدند عبارتند از:

- Adobe Flash Player (MS16-050) Microsoft Office (MS16-042)

- Microsoft XML Core Services (MS16-040)

- Microsoft Graphics Component (MS16-039)

آسیبپذیری مشهور Badlock در این میان بیشتر از سایرین قابل پیشبینی بود. این آسیبپذیری در بولتن با شناسهی MS16-047 اصلاح شده که در واقع یک حمله مرد میانی بود که به ترافیک تماس از راه دور حمله میکرد و به مهاجمان اجازه میداد که با ترفندی سطح احراز هویت کانالهای SAM و KSAD را کاهش دهند و سپس به مهاجم اجازه میداد تا خود را به جای کاربر احراز هویت شده جا بزند.

بولتن حیاتی دیگر در مایکروسافت آفیس MS16-042 بود که به مهاجم اجازه میداد که یک پروندهی مایکروسافت آفیس خاص را ایجاد کند که اگر توسط کاربر باز میشد، میتوانست به مهاجم اجازه اجرای کد دلخواه را در سامانهی مورد حمله بدهد.

آسیبپذیریها ادوبی فلش پلیر نیز یک بهروزرسانی حیاتی در بولتن امنیتی MS16-050 دریافت کرده است. این بهروزرسانی امنیتی مشکلاتی را که در شکل نصب این برنامه در ویندوز 8.1 ویندوز سرور 2012، ویندوز سرور 2012 R2، ویندوز RT 8.1 و ویندوز 10، وجود داشت برطرف میکرد.

مایکروسافت تنها گفته است که این بهروزرسانی کتابخانههای ادوبی فلش را که در اینترنت اکسپلورر 10، اینترنت اکسپلورر 11 و مایکروسافت اج بودهاند، اصلاح کرده است.

یک بهروزرسانی حیاتی دیگر در بولتن امنیتی MS16-040 نیز به سرویس هسته مایکروسافت XML مربوط است، که مجموعهای از خدمات است که به برنامهها اجازه نوشتن در jscript و Vbscript و ابزارهای توسعه مایکروسافت را میدهد و در کنار هم استفاده شده تا برنامههای کاربردی مبتنی بر XML را در ویندوز بسازند.

مایکروسافت میگوید که این آسیبپذیری در صورتی که کاربر بر روی یک پیوند خاص کلیک کند به یک مهاجم اجازه میدهد تا بتواند کدهای مخرب را از راه دور روی سامانه او اجرا کرده کنترل دستگاه را به دست گیرند.

آخرین آسیبپذیری حیاتی که در بولتن امنیتی با شناسهی MS16-039 ذکر شده است مربوط به Microsoft Graphics Component مربوط میشود و به شیوهای که ویژگیهای آن با مایکروسافت ویندوز، Microsoft .NET Framework، مایکروسافت آفیس، اسکایپ تجاری و مایکروسافت Lync تعامل میکند ارتباط دارد. مایکروسافت میگوید که مشکل مربوط به مدیریت قلمها (فونتها) توسط Windows font library را حل کرده است. مایکروسافت نوشته است، یک سند خاص میتواند اجازه اجرای کد را بدهد. علاوه بر این اشاره کرده است که اگر صفحهی وب حاوی برخی از این قلمهای خاص باشد، کاربران آفیس را در معرض خطر اجرای یک کد از راه دور در سامانه قرار خواهد داد.

دیگر اصلاحیه مهمی که صورت گرفته است مربوط به یک آسیبپذیری انکار سرویس است که در نحوه مدیریت HTTP.sys توسط مایکروسافت قرار داشت. دیگر آسیبپذیری مهم، یک نقص زمان اجرای مشتری/کارگزار سامانههای زیرین است که در بولتن امنیتی با شناسهی MS16-048 اصلاح شده است و در صورتی که مهاجم بتواند به سامانه هدف وارد شده و یک نرمافزار خاص را اجرا کند، اجازه میدهد تا قابلیتهای امنیتی دور زده شوند.

علاوه بر این مایکروسافت گفته است که از دیگر بهروزرسانی های مهم میتوان به MS16-046 اشاره کرد که یک نقص ورودی ثانویه است و به مهاجم اجازه میدهد تا بتواند یک کد دلخواه را به عنوان مدیر سامانه اجرا کند. با توجهی که به مشتریان تجاری صورت گرفته است، مایکروسافت یک بهروزرسانی مهم را منتشر کرده است که نرمافزار مجازی سازی Windows Hyper-V را در بولتن امنیتی با شناسهی MS16-045 اصلاح میکند. بر اساس گفته مایکروسافت این آسیبپذیری به مهاجمان اجازه میدهد تا یک نرمافزار خاص را طراحی کنند تا موجب شود که نرمافزار Hyper-V یک کد دلخواه را اجرا کند.

دو آسیبپذیری آخر مهم شامل اصلاحیههایی مربوط به Windows OLE (MS16-044) و .NET Framework (MS16-041) میشوند. در مورد نقص Microsoft Windows OLE این آسیبپذیری به مهاجم اجازه میدهد تا یک نرمافزار آلوده را در سامانه هدف بعد از اینکه قربانی را برای کلیک کردن روی برنامه خاص تعبیه شده در رایانامه و یا وبگاه فریب داد، اجرا کند. در مورد آسیبپذیری .NET Framework در صورتی که قربانی یک برنامه مخرب را اجرا کند، مهاجم میتواند دسترسی به سامانه محلی را به دست آورد.

دوازده ماه گذشته برای شرکت مایکروسافت زمان مهمی بوده است، چرا که این شرکت قول داده بود بتواند رایانهی رومیزی را روی هر میزی قرار دهد اما اکنون بری رسیدن به مأموریتهایی بیشتر از آن تلاش میکند.

اعلام مأموریت جدید مایکروسافت توسطSatya Nadella مدیر عامل این شرکت در ماه ژوئن صورت گرفت، که به جای تعهد بالمر در سال 2013 مبنی بر خانوادهای از دستگاهها و خدمات قرار میگرفت.

ویندوزفون؟ با وجود کیفیت بالای سامانهی عامل تلفن همراه مایکروسافت، امسال سالی بود که این رؤیا به پایان رسید. در آوریل سال 2014 این شرکت تصاحب نوکیا را به پایان رسانید، و با ویندوز 10 در افق صحنه آمد تا فشار عمدهی دیگری برای موفقیتآمیز بودن ویندوزفون صورت گیرد.

این شرکت در کنفرانس توسعهدهندگان در آوریل نهتنها جزییات بستر عمومی ویندوز UWP را اعلام کرد که افراد را قابل میساخت تا کدهای ویندوز 10 را روی تلفن همراه و رایانهی شخصی هر دو اجرا کنند بلکه ابزارهایی را برای انتقال برنامههای iOS و نرمافزارهای اندروید نیز در ویندوز معرفی کرد.

تنها چند ماه بعد همه چیز تمام شد. نادلا در ماه ژوئن اعلام کرد که مایکروسافت در کادر رهبری مدیرعامل سابق نوکیا Stephen Elop تغییراتی انجام داده است که در ماه جولای منجر به کاهش ارزش 7.6 میلیارد دلار ارزش خرید نوکیا و تعدیل 7800 نفر از کارکنان آن که عمدتاً در بخش تلفن همراه فعالیت میکردند گردید.

این موضوع فراتر از شکست در تصاحب یک شرکت دیگر بود، که به شکستهای دیگری نظیر خریدهای aQuantive در سال 2007 (که منجر به کاهش ارزش 6.2 میلیارد دلاری آن در سال 2012) و یا Danger که موجب نابودی تلفن Kin اضافه شد.

تصمیم مایکروسافت برای اعادهی ویندوز فون از آنجا نشأت گرفت که این شرکت دستگاهها و نرمافزارهای تلفن همراه را به عنوان نیروی محرکه در جهت¬دهی به رایانههای شخصی میدانست. مایکروسافت شرط بسته بود که در فضا و خدمات ابری با افزایش تعداد نرمافزارهای این شرکت (همچون مایکروسافت آفیس) برای سامانههای عامل گوگل و اپل موفق خواهد شد.

مایکروسافت هنوز هم گوشیهای لومیا را با کاهش میزان عرضه و بازاریابی و ارتقای آنها به ویندوز 10 تلفن همراه تولید میکند، البته بیشتر به یک دستگاه تأثیرگذار که هنگام اتصال آن به یک صفحهنمایش بزرگ شبیه به رایانه کار میکند شبیه است تا یک گوشی هوشمند معمولی.

همچنین امسال سال ویندوز ده نیز بود که با سرعتی قابل توجه تنها 6 ماه بعد از اعلام اولین جزییات آن در ماه ژانویه به بازار عرضه شد. جهش این محصول نشاندهندهی تصمیم مایکروسافت برای رهایی از ویندوز 8 و برگشتی دوباره به سمت بازار پی سی بود. بر طبق IDC این تلاش هنوز موفقیتآمیز نبوده است، چراکه فروش پیسی در سهماههی چهارم سال 2015 ده درصد کاهش یافته است، هر چند که واکنش مناسبی به ویندوز جدید مایکروسافت صورت گرفته است.

ویندوز ده تنها یک به روزرسانی برای مایکروسافت نیست بکله نوعی جهتگیری برای حرکت این سامانهی عامل است. تفاوتهای اساسی آنجا است که از ویندوزهای 7 و 8 به صورت رایگان میتوان به ویندوز ده، دست کم در سال اول مهاجرت کردو این ویندوز به شکل یک سرویس عرضه شده است به این معنا که هم امنیت و هم قابلیتهای آن به صورت نامحدود و پلهپله عرضه میشود.

از نظر دیگر نسخههای مختلف ویندوز ده بر دستگاههای متعددی نصب میشود که شامل رایانههای رومیزی و لپتاپ، ایک باکس وان و رایانههای کوچک نظیر Pi میباشند.

مشکلی که در راهبرد نرمافزارهای ویندوز ده و UWP وجود دارد این است که اکثر دستگاههای هوشمند تلفن همراه دارای سامانهی عامل اندروید یا iOS هستند، به خصوص الان که مایکروسافت دوباره تصمیم به حرکت به سمت ویندوز فون گرفتهاند.

ویندوز انرژی محرکهی خود را از دست داده است

ویندوز در نتیجه شکستی که در نسخهی هشت ویندوز تجربه کرده است انرژی حرکتی خود را از دست داده و راهبرد خود را دوباره به سمت سامانههای عامل مبتنی بر رایانه شخصی تغییر داده است تا اینکه به سمت دستگاههای لمسی و تبلتها حرکت کند.

اولین حفرهها و نگرانیهای حریم خصوصی در مورد گردآوری دادهها، به عرضهی این سامانهی عامل آسیب زدهاند. اکنون مایکروسافت باید تا چند سال دیگر به راهبرد خود در مورد ویندوز بچسبد تا این سامانه را بهبود بخشیده و اکوسامانهی نرمافزاری آن را بازسازی کند.

مایکروسافت از این جهت خوشاقبال بوده است که ماجرای فضای ابری این شرکت بسیار بهتر است. این شرکت با Office 365 موفقتر عمل کرده است که یک سرویس خدماتی میزبانی است و شامل رایانامه، ذخیرهسازی مدارک و اسناد و ابزارهای همکاری برخط است. در کنار Office 365 سرویس Azure نیز وجود دارد، که طیف کاملی از خدمات فضای ابری است بعد از AWS در مکان دوم قرار دارد.

در آخرین نتایج ارائهشده مایکروسافت اعلام کرد که درآمد Azure نسبت به سال قبل 121 درصد افزایش نشان میدهد. در ماه نوامبر این شرکت اعلام کرد که قصد دارد تا یک منطقه برای Azure (پایگاههای متعدد داده) در انگلستان بنا کند.

محصولات کارگزار مایکروسافت به عملکرد خوب خود ادامه میدهند. در حالیکه ویندوز بر روی رایانهی شخصی از چرخش راهبرد و رقابت سنگین با سامانههای عامل اپل و گوشیهای هوشمند رنج میبرد، راهبرد کارگزار آن بر مجازیسازی، تابعسازی و خودکار سازی متمرکز شده است.

هنوز ویندوز سرور 2016 آماده نیست اما در سال 2015 پیشنمایش قول داده شده توسط این شرکت را در نسل بعدی Hyper-V که سکوی مجازیسازی این شرکت است مشاهده کردیم. پیشنویس جالب توجه دیگری که عرضه شده است Nano Server است که کارگزاری است که به خوبی با میکروسرویسها کار میکند و نرمافزارهای تولیدشده توسط سرویسهای جداگانه را هنگامی که یک سامانهی عامل سبک مزیت بیشتری دارد ارائه میکند.

علاوه بر این شرکت مایکروسافت طوری عمل کرده است که اگر نرمافزارها در Azure و یا یکی از خدمات سرویسهای مایکروسافت میزبانی شوند مانند Azure Active Directory یا Office 365از هر سامانهی عاملی که بخواهند برخوردار خواهند بود. در ماه نوامبر این شرکت اعلام کرد با شرکت Red Hat همکاری خواهد کرد تا از پشتیبانی Red Hat Enterprise Linux در Azure استفاده کند.

همچنین مایکروسافت مشغول ساخت یک سکوی نرمافزاری کارگزار چندجانبه برای پروژهی متنباز خود به نام .Net است که شاخهی ویندوز این شرکت .NET Framework است. نرمافزار تحت وب ASP.NET میتواند در ویندوز لینوکس و سامانهی عامل مک اجرا شود.

در سال 2015 مایکروسافت در نبرد تلفنهای همراه شکست خورد و سکوی نرمافزاری خود را به سمت توسعهی متنباز و چندسکویی حرکت داده است. به نظر میرسد که ویندوز در رایانههای شخصی به آهستگی رو به افول است؛ این با وجود همهی تلاشهایی است که به وسیلهی ویندوز 10 انجام میشود.

محققان شرکت Fortinet به تازگی پرده از سرقت بیش از صد هزار اطلاعات ورود به حسابهای بانکی در کره جنوبی توسط یک گروه جاسوسی برداشتند. محققان در تحقیقات خود اعلام کردند که این سرقت با استفاده از یک بدافزار بانکی با نام BlackMoon انجام شده است. نام رسمی این بدافزار در تحقیقات W32/Banbra عنوان شده است.

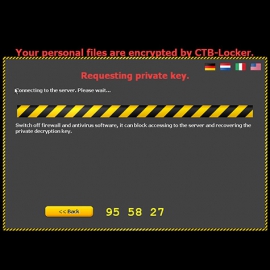

دنیای باجافزاری از اوایل امسال مملو از نمونههای خطرناک بسیاری بوده است که در این فهرست طولانی تقلیدکنندهها و جدیداً بدافزارهای جاعل نیز دیده میشود.

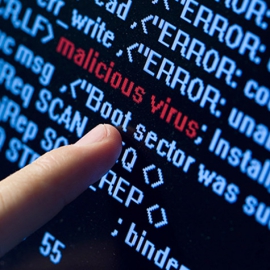

محققان امنیتی شرکت مایکروسافت به تازگی هشدارهایی را در مورد یک بدافزار دادهاند. این محققان اعلام کردهاند که یک بدافزار با نام Kovter را مشاهده کردهاند که در هفتههای گذشته پرکار بوده است و در قالب یک پرونده بهروزرسانی مرورگر گوگل کروم، کاربران را مورد حمله قرار میدهد. نکتهای که امروزه هر کارشناسی در فضای مجازی به آن تأکید دارد، این است که نفوذگران همواره بدافزارها و برنامههای مورد استفاده خود را بهروزرسانی میکنند تا حملات خود را به بهترین نحو انجام دهند. طراحان بدافزار Kovter نیز در ماههای گذشته در این خصوص بسیار فعال بودهاند. این افراد در ماه آوریل، برخی قابلیتهای باجافزاری را به این بدافزار بدون پرونده اضافه کردند و چند هفته پیش نیز این بدافزار را به شکل یک پرونده بهروزرسانی مرورگر فایرفاکس در آوردند.

محققان بخش محافظت از بدافزار شرکت مایکروسافت نیز به تازگی کشف کردهاند که طراح اصلی این بدافزار ، بخش روش پایداری این بدافزار را به تازگی بهروزرسانی کرده است. این محققان امنیتی همچنین گزارشهایی را در مورد تغییرات رخداده در پویشهای مربوط به این بدافزار مخابره کردهاند. بنا به گفته آنّها، روش پایدار جدید که برای اولین بار در ماه گذشته مشاهده شد، کار را برای نرمافزارهای ضدویروس در جبران مشکلات به وجود آمده سخت میکند.

بدافزار Kovter که به دلیل توانایی آلودهسازی بدون پرونده خود شناخته میشود، یک پسوند جدید و تصادفی را برای یک پرونده طراحی میکند و سپس آن را در فرآیند نصب، ثبت میکند. این بدافزار سپس یک دستور New shell open verb را برای کنترل این پسوند تعریف میکند. بدافزار نیز به این منظور از یک مجموعه از کلیدهای ثبت استفاده میکند و به این ترتیب در هر بار باز شدن یک پرونده دارای آن پسوند، دستور بدافزار Kovter با استفاده از آن دستور در کلیدهای ثبت اجرا میشود.

دوک گوین، يکی از کارمندان بخش محافظت از بدافزار شرکت مایکروسافت در این خصوص عنوان کرد: «بدافزار Kovter برای اجرای برنامههای خود در یک دستگاه آلوده، نیازمند این است که یک پرونده را با پسوند خاص باز کند و به این ترتیب دستور مخرب باز پوسته اجرا شود. پس از این اتفاق نیز یک دستور با استفاده از ابزار mshta اجرا میشود.»

ابزار mshta اگرچه خود آلوده نیست، اما توسط این بدافزار برای اجرای جاوا اسکریپت مخرب موردنیاز برای اجرای بار داده اصلی از یک محل ثبت دیگر مورد استفاده قرار میگیرد. گوین در این خصوص یادآور شد که این بدافزار برای اطمینان از اجرای دستور باز پوسته، یک سری پروندههای بازیافتی را با پسوندهای پرونده در مکانهای مختلف قرار میدهد. با فرض قرارگیری کد مخرب در کلید ثبت دستور باز پوسته، محتوای این پروندههای بازیافتی از اهمیت چندانی برخوردار نیستند.

این بدافزار برای اجرای مراحل پایانی، یک مکانیزم خودکار را اجرا میکند که به صورت خودکار این پروندهها را باز میکند. این مکانیزم از پرونده میانبر و پرونده دستهای برای این منظور استفاده میکند. میانبر .lnk موجود در پرونده بازیافتی در پوشه راهاندازی ویندوز نیز در سامانه باقی میماند. بدافزار Kovter به هنگام استفاده از پرونده دستهای اسکریپت باقیمانده در پوشه تصادفی، یک کلید اجرای ثبت را طراحی و اجرا میکند (پرونده دستهای اقدام به اجرای پرونده بازیافتی میکند و این اقدام موجب اجرای دستور مخرب باز پوسته میشود.)

گوین در ادامه گفتههای خود افزود: «این بدافزار به جای اضافه کردن اسکریپت mshta به صورت مستقیم و به عنوان کلید اجرای ثبت مانند نسخههای قبلی، در نسخههای جدید خود از یک روش باز پوسته برای شروع کار خود استفاده میکند. اگرچه این بدافزار به صورت تخصصی در نسخههای جدید خود بدون پرونده نیست، اما بیشتر کدهای مخرب موجود در آن هنوز هم در بخش ثبت نگهداری میشود. نرمافزار ضدویروس یک سامانه برای پاک کردن کامل این بدافزار باید تمامی پروندههای باقیمانده را به همراه تغییرات رخداده در بخش ثبت حذف کند.»

در دو ماه گذشته بدافزار Kovter تغییراتی را در نسخههای خود داشته است. یکی از این تغییرات، انتشار از طریق نشان دادن خود به صورت یک پرونده بهروزرسانی مرورگر گوگل کروم است. این بدافزار قبل از این خود را به صورت پرونده بهروزرسانی Adobe Flash و یا مرورگر فایرفاکس نشان میداد. تغییر دیگر در این بدافزار، استفاده از یک سری گواهیهای دیجیتال جدید است که باعث آلودگیهای بیشتر میشود.

بر اساس یافتههای شرکت مایکروسافت، در هر بار انتشار این بدافزار توسط طراحان که همیشه با گواهیهای جدید همراه است، آلودگیها و حملات بیشتری مشاهده میشود. اطلاعات جمعآوری شده نشان میدهد که برخی از نسخههای جدید این بدافزار در روزهای ۲۱ می، ۱۴ ژوئن و همچنین هفته اول ژوئیه منتشر شدهاند.

برای جلوگیری از بروز خطر، به کاربران توصیه شده است که برنامههای خود را فقط از وبگاههای معتبر و اصلی بارگیری و یا بهروزرسانی کنند. همچنین لازم است که کاربران برنامههای ضدویروس را نصب کنند تا از این طریق از بروز مشکلات ناشی از اینگونه حملات، قبل از هرگونه آسیب جلوگیری شود.

باجافزار Locky یکی از خانوادههای باجافزاری رایج است که کاربران بسیاری را در سرتاسر دنیا به دام میاندازد. این باجافزار سازوکار توزیع خود را ارتقاء داده و اکنون از طریق پروندههای جاوا اسکریپت پیوست شده به هرزنامهها توزیع میشود.

محققان حوزه امنیت و آسیبپذیری به تازگی یک آسیبپذیری را در اَبَر ناظرِ Xen مشاهده کردهاند که ممکن است در اثر آن با اجرای کدهای غیرمجاز از محیط ماشین مجازی گریز کرده و دسترسی سطح بالا و غیرمجاز به ماشین میزبان پیدا کنند.

آیا میدانید که میتوان با استفاده از یک سامانه احراز هویت کاملاً متفاوت اما سریع، به صحبتهای واتسآپ، لاین و ویچت روی رایانه رومیزی کاربر دسترسی یافت؟

فارسی

فارسی

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)